Security Onion Solutions (SOS) : Observer, détecter et comprendre les activités suspectes sur un réseau

Analyse pédagogique du fonctionnement de Security Onion, une plateforme open source utilisée pour la détection d’intrusions, la supervision de sécurité et l’investigation d’incidents réseau dans les environnements SOC et laboratoires de cybersécurité.

SOC, DÉTECTION D’INTRUSION & NETWORK SECURITY MONITORING

Beta Delta

3/12/20269 min read

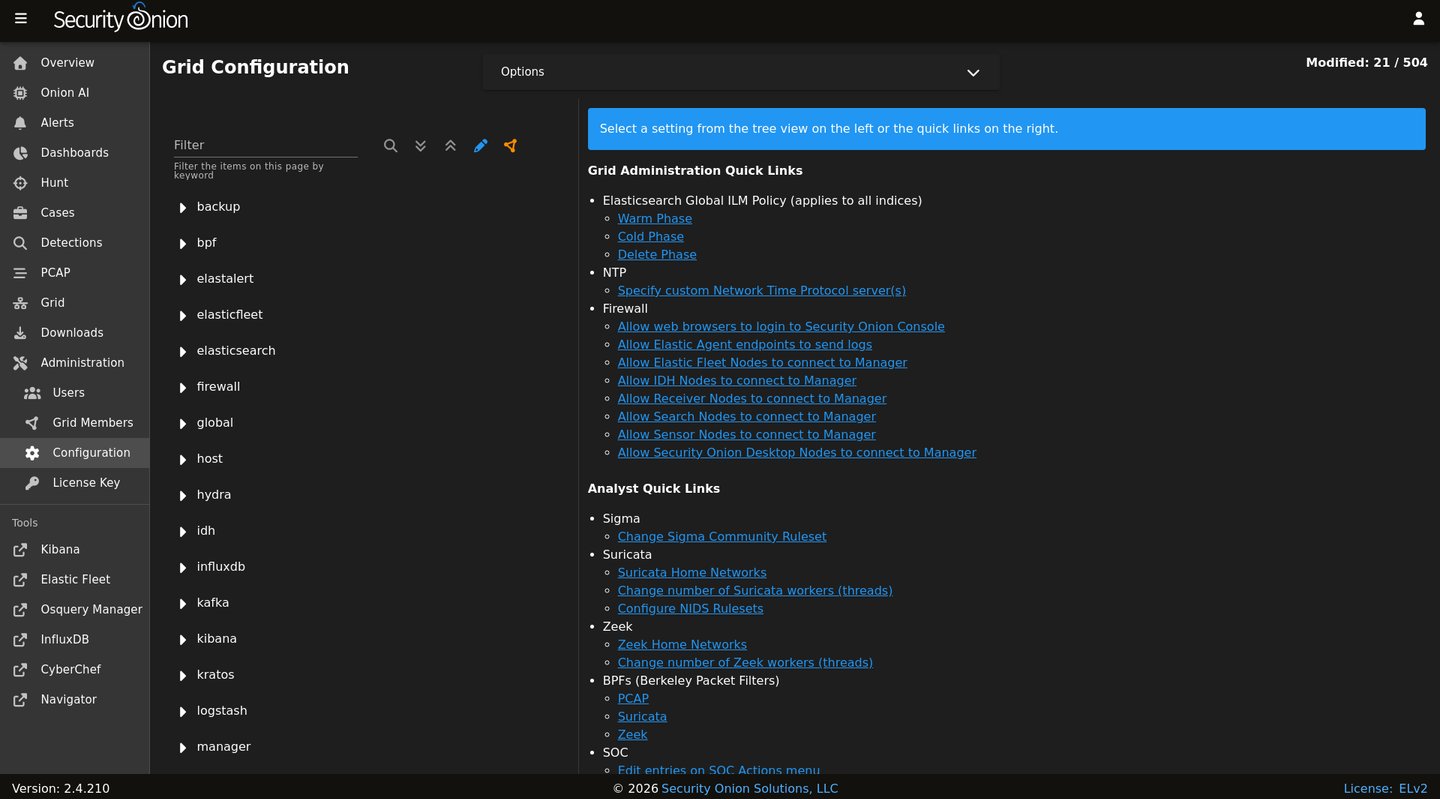

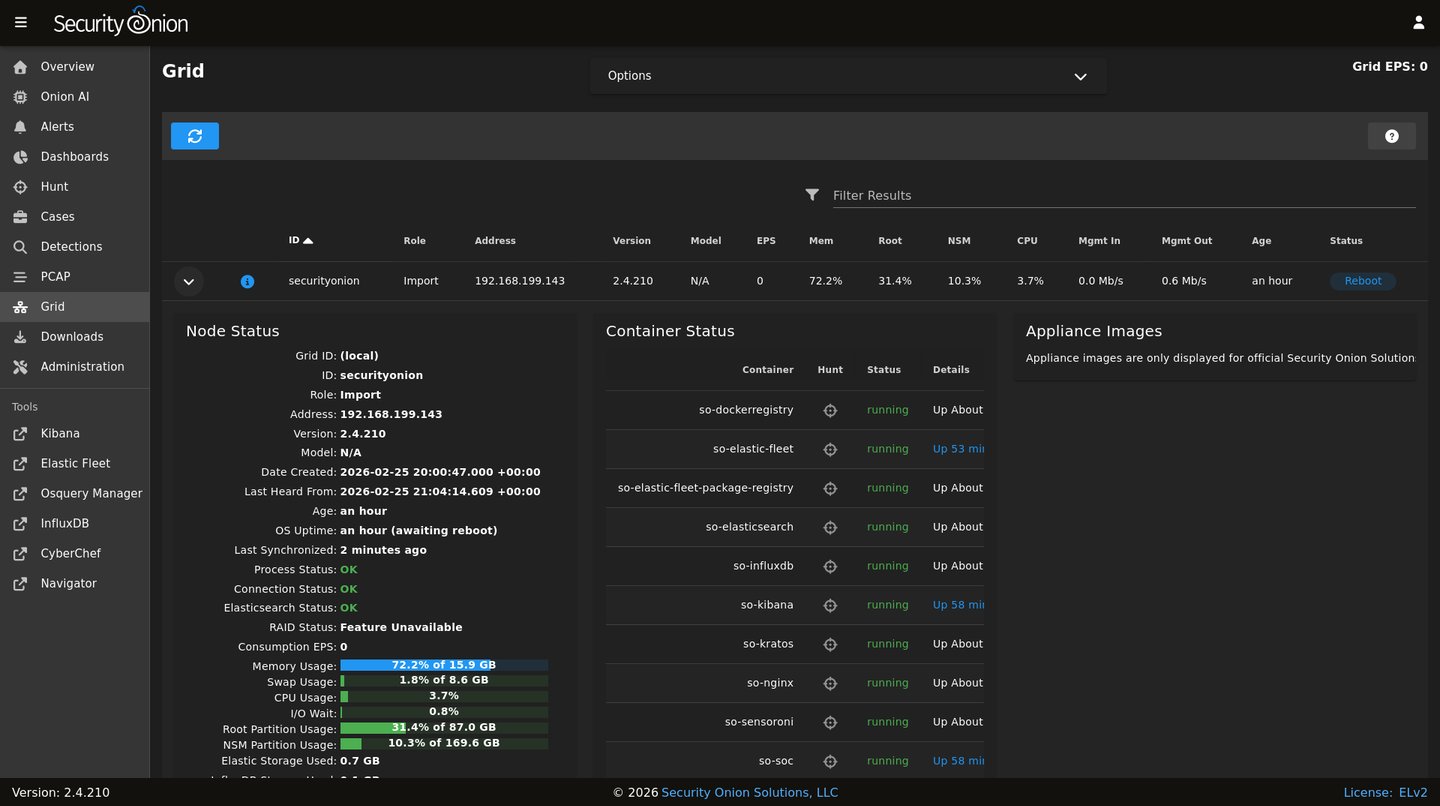

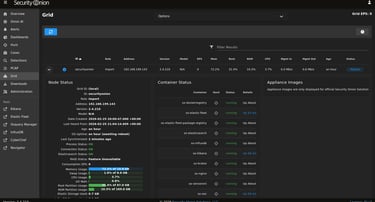

Légende (image ci-dessus) : Grid Configuration

Interface de configuration avancée permettant d’administrer les services et les paramètres de la plateforme.

Évolutions récentes de la plateforme

Les versions récentes de Security Onion montrent une évolution progressive vers des environnements SOC toujours plus avancés. L’une des nouveautés les plus visibles est l’intégration d’un assistant d’analyse appelé Onion AI.

Cet assistant vise à aider les analystes à interpréter les événements et à générer des synthèses techniques à partir des données collectées. L’objectif n’est pas d’automatiser la décision, mais de faciliter la compréhension initiale d’une situation.

Dans un SOC où les analystes doivent traiter un volume important d’événements, ce type d’assistance peut réduire considérablement le temps nécessaire pour comprendre un incident.

Conclusion

Si Security Onion s’est progressivement imposé comme l’une des plateformes open source les plus complètes pour la détection et l’investigation des cybermenaces, ce n'est donc pas par hasard.

En combinant plusieurs outils spécialisés dans un environnement cohérent, la plateforme permet aux équipes de sécurité de surveiller leur réseau, d’identifier des comportements suspects et d’analyser les incidents de sécurité avec précision.

Dans un monde où les attaques deviennent de plus en plus sophistiquées, la capacité à observer et comprendre l’activité d’un système d’information devient un élément central de la défense.

Security Onion apporte précisément cette visibilité. Pour les équipes SOC, les chercheurs en cybersécurité ou les environnements de formation avancée, il constitue aujourd’hui un outil particulièrement pertinent pour développer une capacité de détection et d’investigation solide.

Ressources officielles et documentation

Pour approfondir les concepts présentés dans cet article et explorer plus en détail les capacités de la plateforme, la documentation officielle de Security Onion constitue la source de référence la plus complète. Elle couvre l’ensemble du cycle d’utilisation de la plateforme, depuis la découverte de l’architecture et des fonctionnalités jusqu’au déploiement opérationnel dans un environnement de supervision de sécurité.

La documentation principale propose une vue d’ensemble du projet, de ses composants et des différents scénarios de déploiement possibles. Elle permet notamment de comprendre comment Security Onion fournit une visibilité à la fois réseau et hôte, tout en intégrant plusieurs outils open source spécialisés dans la détection d’intrusion, la gestion des logs et l’investigation de sécurité.

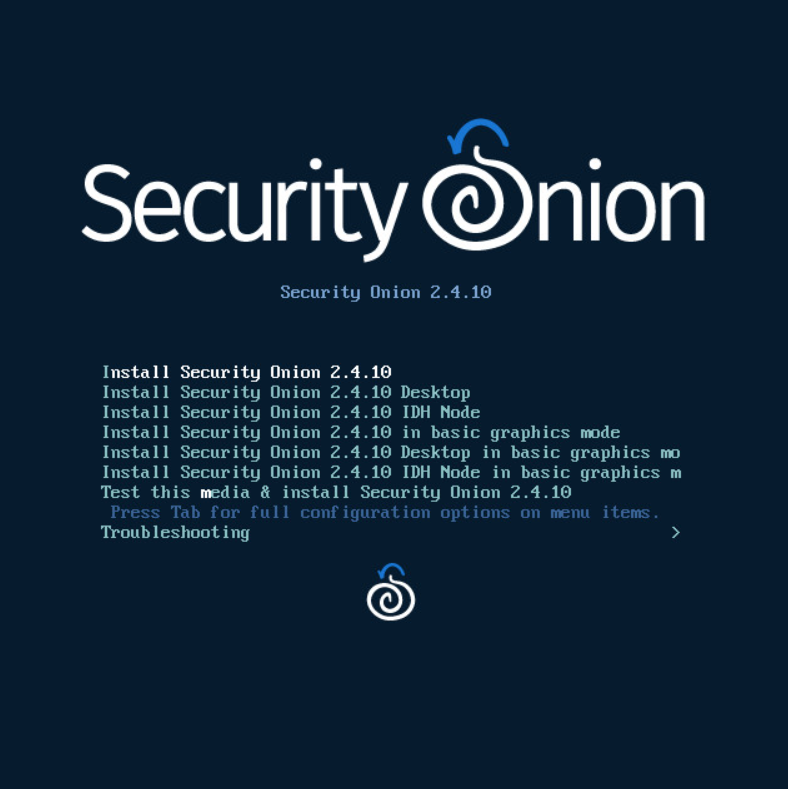

Pour les utilisateurs souhaitant mettre en place leur propre laboratoire ou environnement d’analyse, la section dédiée à l’installation détaille les étapes nécessaires : téléchargement de l’image ISO, vérification de son intégrité, démarrage de la machine cible et configuration initiale via l’assistant de déploiement.

Enfin, la page de téléchargement officielle permet d’obtenir la version la plus récente de Security Onion ainsi que les composants nécessaires à son déploiement dans différents environnements (machines physiques, virtualisation ou cloud). La documentation recommande notamment de vérifier l’empreinte de l’image ISO avant installation afin de garantir son intégrité.

Pour une exploration plus approfondie de la plateforme, les ressources suivantes constituent les points d’entrée officiels :

Téléchargement officiel de Security Onion :

https://docs.securityonion.net/en/2.4/download.html#download

Guide d’installation officiel de Security Onion 2.4 :

https://docs.securityonion.net/en/2.4/installation.html

Documentation officielle de Security Onion 2.4 (vue d’ensemble) :

https://docs.securityonion.net/en/2.4/

Démo d'introduction à Security Onion 2.4 et présentation des capacités de la plateforme (video officielle de SOS sur YouTube, voir aussi en bas de la page ci contre) :

https://www.youtube.com/watch?v=NovJe01Ynow

Ces ressources permettent d’approfondir les aspects techniques de la plateforme et constituent une base solide pour toute personne souhaitant expérimenter les approches de Network Security Monitoring, de threat hunting ou d’investigation réseau dans un environnement SOC.

Security Onion Solutions (SOS) : Observer, détecter et comprendre les activités suspectes sur un réseau

Dans les opérations de cybersécurité modernes, la prévention seule n’est plus suffisante. Les organisations disposent aujourd’hui d’une multitude de mécanismes de protection :

segmentation réseau,

filtrage avancé,

solutions EDR,

contrôles d’accès renforcés ou encore supervision des identités.

Pourtant, malgré ces couches défensives, les compromissions continuent d’exister. Les attaquants ne cherchent plus uniquement à franchir une barrière technique, ils exploitent les zones grises, les erreurs humaines, les configurations imparfaites et les comportements légitimes détournés.

Dans ce contexte, la question n’est plus simplement de savoir si une attaque aura lieu, mais plutôt à quelle vitesse elle sera détectée et comprise.

C’est précisément là qu’intervient le rôle d’un Security Operations Center (SOC). Un SOC n’a pas seulement pour mission de recevoir des alertes, mais de comprendre ce qui se passe réellement sur un réseau. Il doit être capable d’observer les flux, d’identifier des anomalies, de corréler des événements et, lorsque nécessaire, de reconstruire une chaîne d’attaque complète.

Parmi les plateformes open source utilisées dans ce domaine, Security Onion occupe aujourd’hui une place particulière. Conçu initialement comme une distribution Linux dédiée au Network Security Monitoring, le projet a progressivement évolué vers une véritable plateforme SOC intégrée. Son objectif est simple : offrir aux analystes un environnement cohérent pour collecter, analyser et investiguer les données de sécurité produites par un réseau.

La force de Security Onion ne réside pas dans un composant unique, mais dans la manière dont il assemble plusieurs outils de cybersécurité reconnus dans un environnement de travail cohérent et opérationnel.

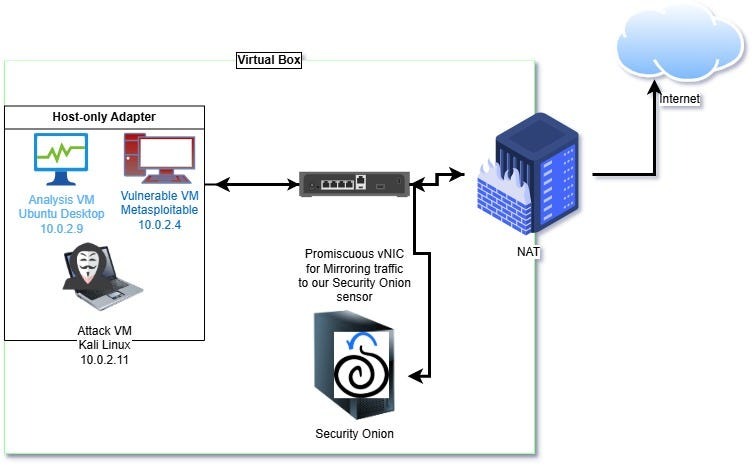

Architecture de déploiement et positionnement réseau

Avant d’explorer les interfaces et les capacités d’analyse, il est important de comprendre comment Security Onion s’intègre dans une architecture réseau.

Contrairement à certaines solutions installées directement sur les postes de travail ou les serveurs, Security Onion agit principalement comme un capteur d’observation du trafic réseau. Son rôle n’est pas d’interrompre les communications ni de filtrer les flux, mais de les analyser afin d’identifier des comportements suspects.

Pour fonctionner efficacement, la plateforme doit être positionnée à un endroit stratégique du réseau où elle peut observer les communications entre les systèmes. Dans de nombreux environnements, cela se fait grâce à un port miroir (SPAN) ou un TAP réseau qui duplique le trafic vers un capteur d’analyse.

Dans un laboratoire ou un environnement de formation, ce principe peut être reproduit à l’aide de machines virtuelles.

Légende (image ci-dessus): Architecture VirtualBox / Lab Security Onion

Architecture de laboratoire Security Onion. Le capteur observe le trafic entre la machine d’attaque, la cible vulnérable et l’environnement d’analyse grâce à une interface réseau en mode promiscuité.

Dans cet exemple de laboratoire, plusieurs machines virtuelles interagissent dans un réseau isolé. Une machine Kali Linux simule l’activité d’un attaquant tandis qu’une machine Metasploitable représente une cible vulnérable. Security Onion est connecté au réseau via une interface configurée en mode promiscuité, ce qui lui permet d’observer les communications sans interférer avec celles-ci.

Cette approche correspond à la philosophie du Network Security Monitoring : observer le réseau pour comprendre ce qui s’y passe réellement.

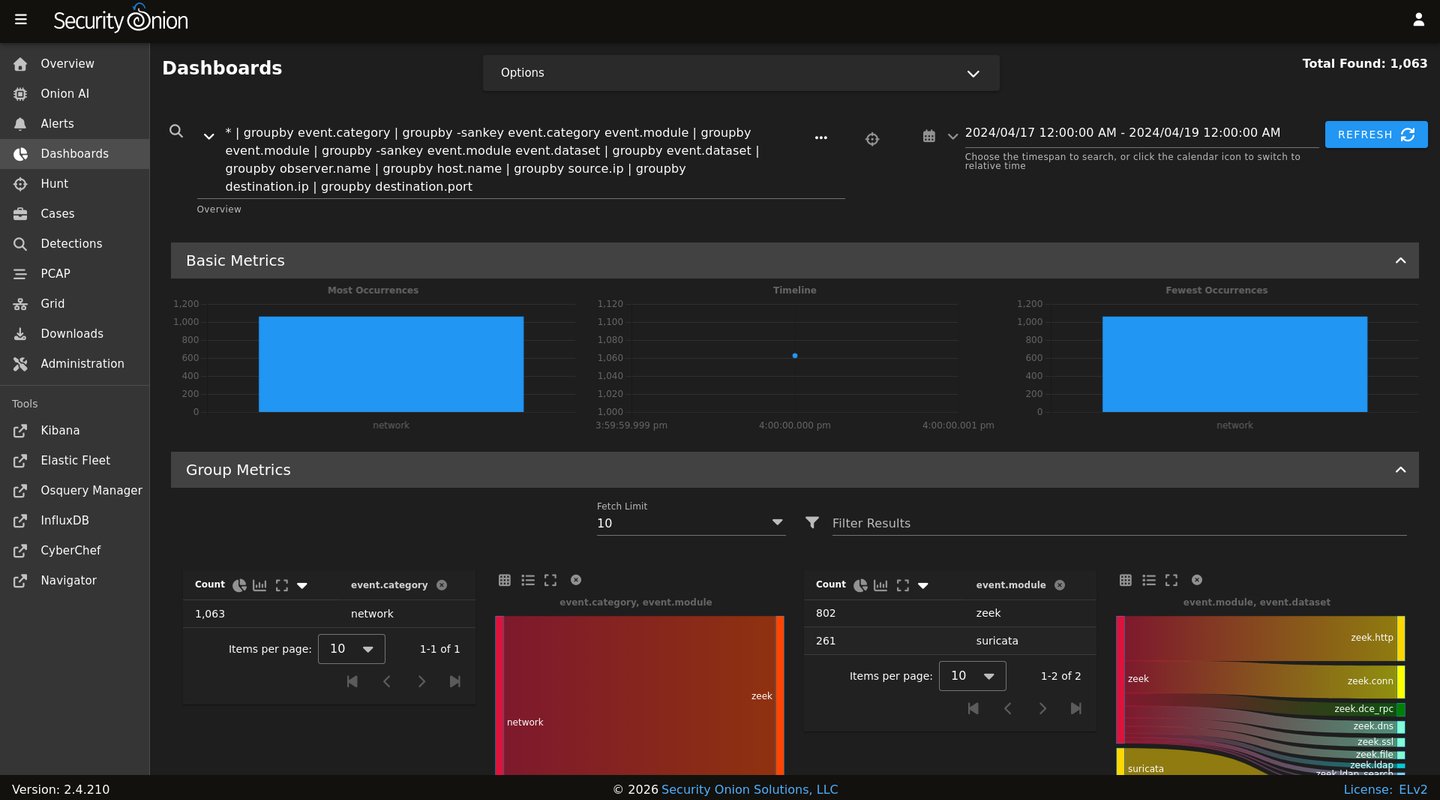

Observer l’activité d’un réseau : la vue SOC (Security Operation Center)

Une fois la plateforme déployée, Security Onion propose une interface SOC permettant de visualiser l’activité globale du réseau. Cette vue donne rapidement une idée du volume d’événements, des catégories de trafic observées et des différents modules d’analyse actifs.

Légende (image ci-dessus): Dashboards

Tableaux de bord Security Onion présentant une vue synthétique de l’activité réseau et des événements de sécurité.

Ces tableaux de bord jouent un rôle important dans la supervision quotidienne. Ils permettent aux analystes d’identifier rapidement des anomalies, par exemple une augmentation soudaine du trafic, l’apparition d’un nouveau protocole ou des comportements inhabituels provenant d’un hôte spécifique.

Dans un SOC, cette vision globale constitue souvent la première étape d’une investigation. Elle permet d’orienter l’analyse vers les zones du réseau où quelque chose mérite une attention particulière.

Détection des activités suspectes

Lorsqu’un comportement suspect est identifié dans le trafic, Security Onion génère une alerte. Ces alertes proviennent principalement des moteurs de détection intégrés à la plateforme.

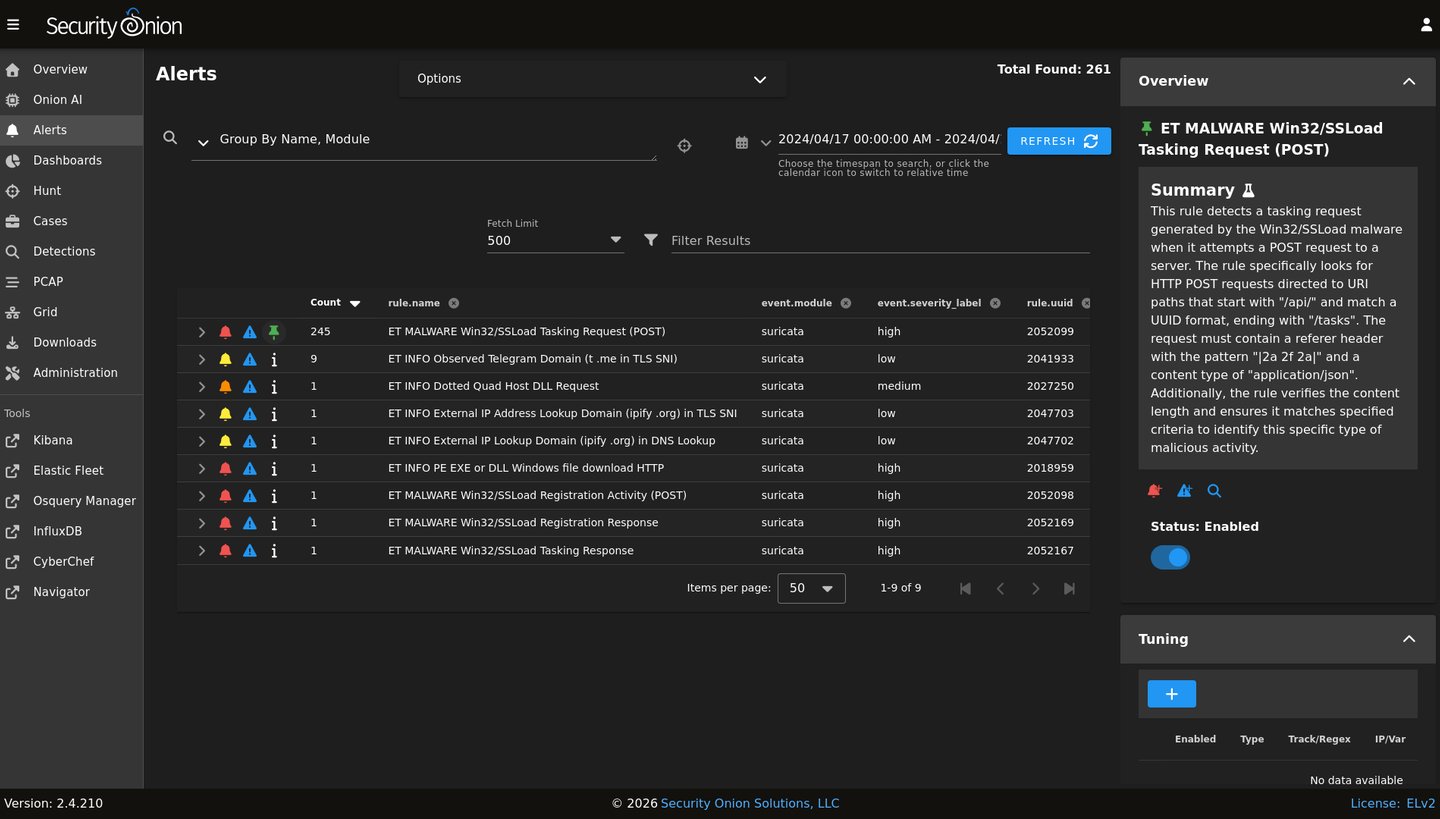

Légende (image ci-dessus): Alerts

Interface Alerts de Security Onion. Les alertes générées par les moteurs de détection sont centralisées et contextualisées pour faciliter l’analyse.

Dans la pratique, une alerte ne constitue jamais une conclusion. Elle représente simplement un signal indiquant qu’un événement mérite d’être examiné plus attentivement. L’analyste doit alors comprendre ce qui a déclenché cette alerte et déterminer si l’activité observée correspond réellement à une menace.

Cette phase d’analyse consiste généralement à examiner les adresses IP impliquées, les ports utilisés, les protocoles observés ainsi que le moment exact où l’événement s’est produit.

Investigation et recherche avancée

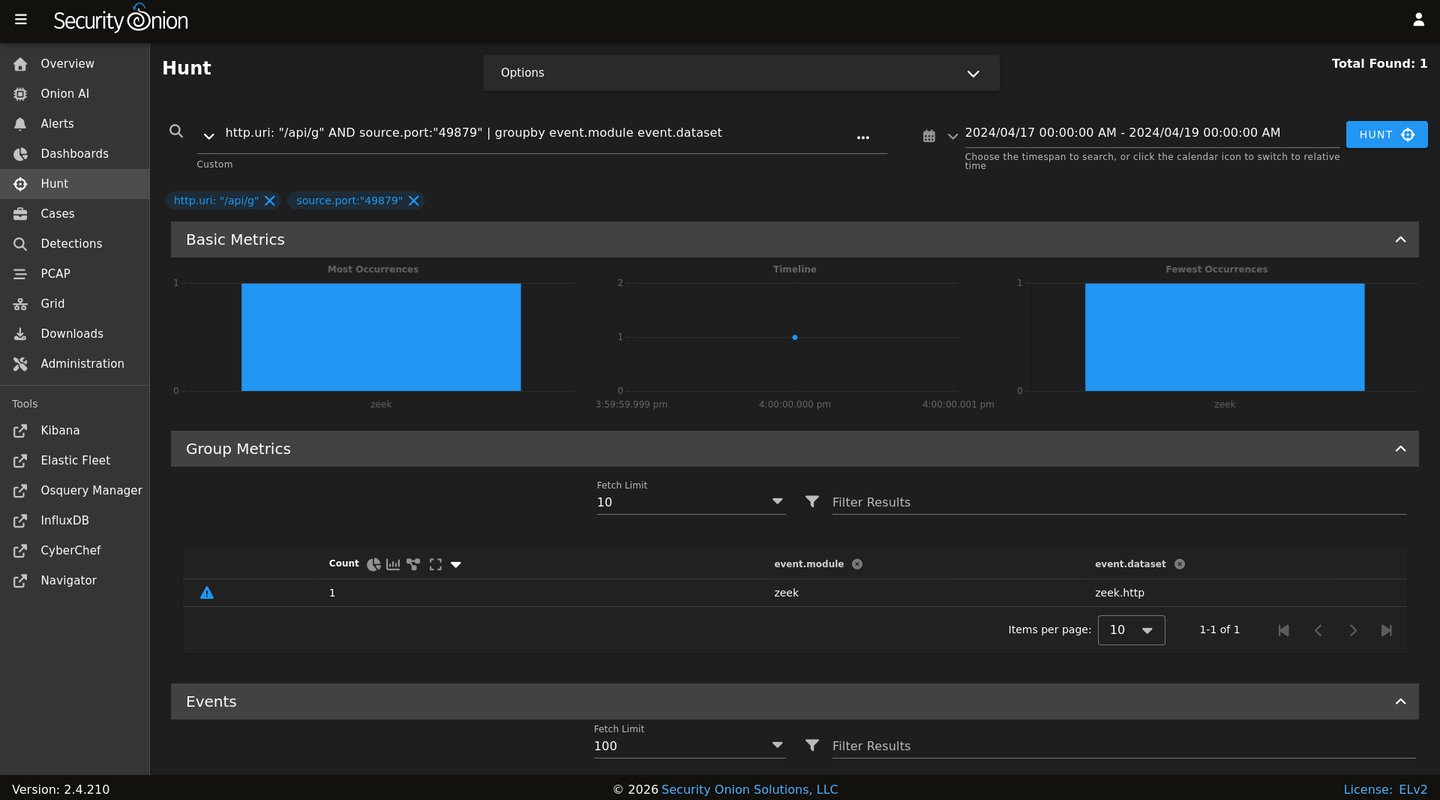

Une fois qu’un événement suspect a été identifié, l’analyste peut approfondir son investigation grâce à l’interface de recherche appelée Hunt.

Légende (image ci-dessus): Hunt

Interface Hunt permettant d’explorer et corréler les événements de sécurité observés sur le réseau.

Cette interface permet d’effectuer des recherches ciblées dans les données collectées. L’analyste peut par exemple rechercher une adresse IP particulière, examiner les communications associées à un domaine ou analyser les connexions établies par un système spécifique.

Ce type d’investigation est essentiel pour comprendre si un événement isolé fait partie d’une activité plus large. Dans certains cas, plusieurs événements apparemment anodins peuvent révéler un comportement suspect lorsqu’ils sont analysés ensemble.

Comprendre les mécanismes de détection

La plateforme permet également d’observer et de gérer les différents moteurs de détection utilisés pour analyser les données collectées.

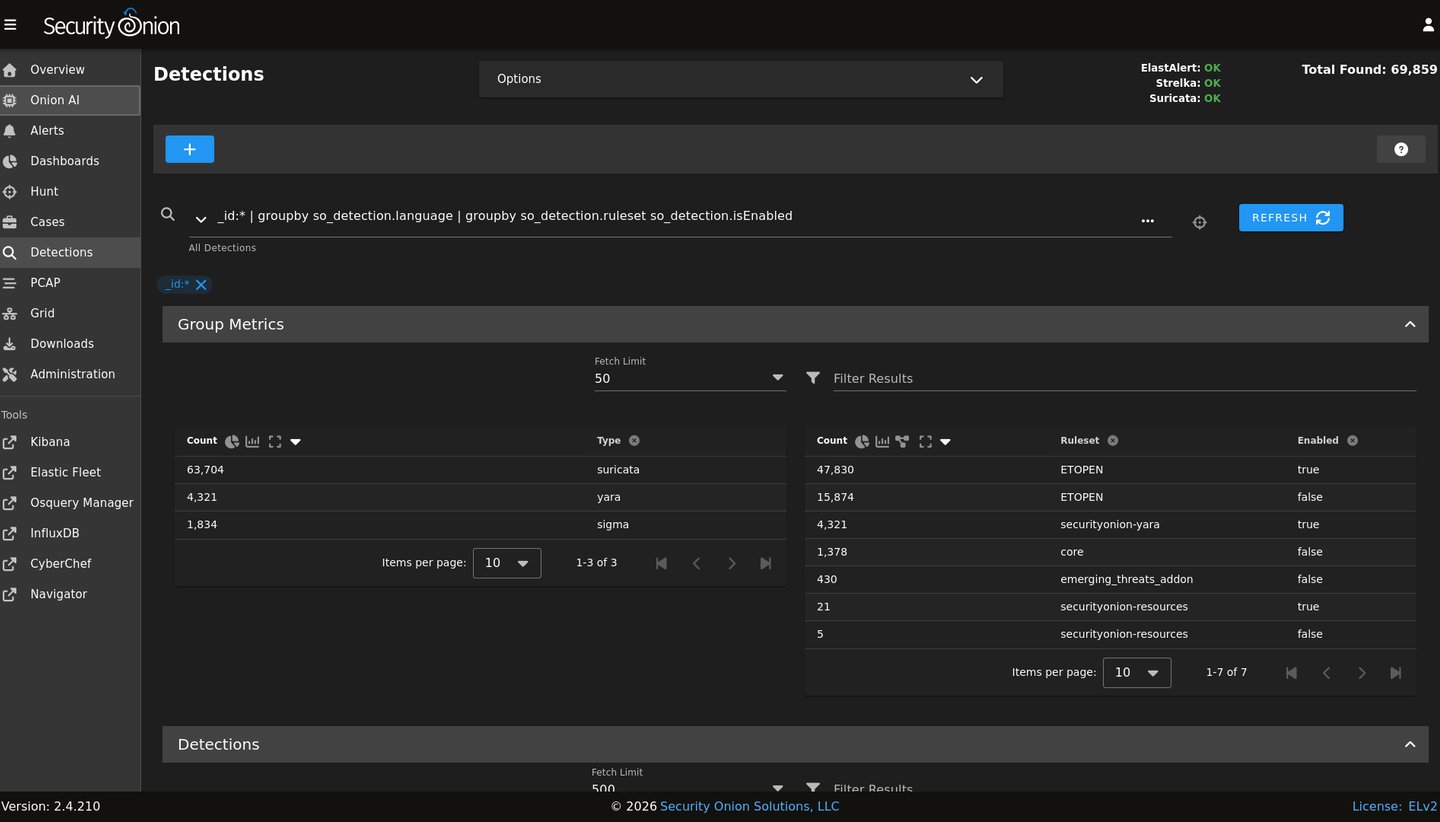

Légende (image ci-dessus) : Detections

Vue de gestion des moteurs de détection et des règles utilisées par Security Onion.

Ces mécanismes reposent sur plusieurs technologies complémentaires. Certains moteurs utilisent des signatures connues pour identifier des attaques ou des malwares, tandis que d’autres analysent les comportements réseau afin de détecter des anomalies.

Pour un analyste SOC, il est essentiel de comprendre comment ces mécanismes fonctionnent afin de distinguer les alertes pertinentes du bruit opérationnel.

Analyse approfondie du trafic réseau

Dans certaines situations, les informations contenues dans les journaux ne suffisent pas à comprendre ce qui s’est réellement passé. Il peut alors être nécessaire d’examiner directement les paquets réseau.

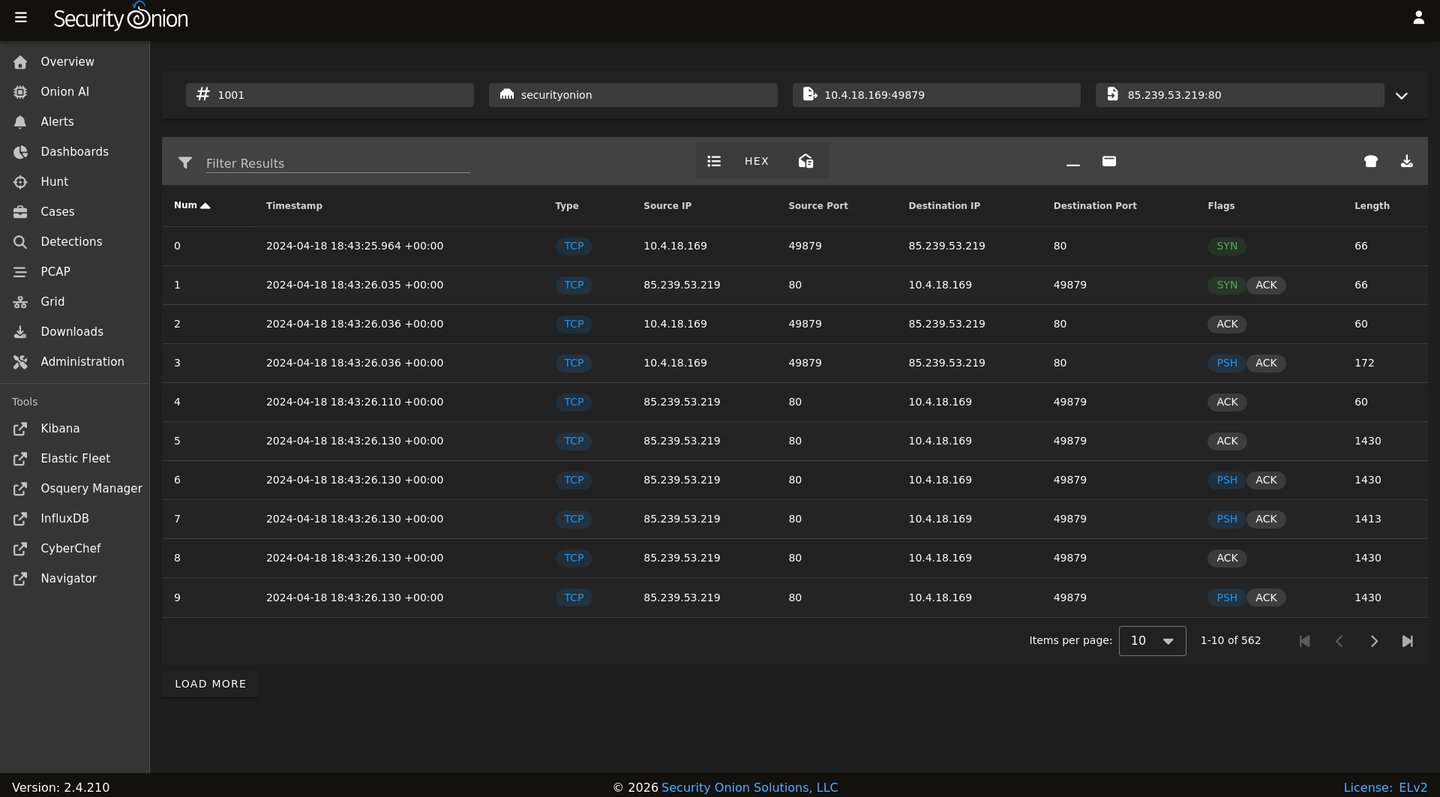

Légende (image ci-dessus) : PCAP

Analyse détaillée des paquets réseau capturés par Security Onion.

Cette capacité d’analyse du trafic brut constitue un élément essentiel dans les investigations avancées. Elle permet de confirmer la nature d’une communication, de vérifier les données échangées ou d’identifier précisément la séquence d’une interaction réseau.

Dans le cadre d’une réponse à incident, cette approche permet souvent d’obtenir les preuves techniques nécessaires pour comprendre une compromission.

Architecture distribuée et supervision de la plateforme

Dans les environnements où le volume de données est important, Security Onion peut être déployé selon une architecture distribuée.

Légende (image ci-dessus) : Grid

Interface Grid permettant de superviser les nœuds et les composants de l’infrastructure Security Onion.

Cette architecture permet de répartir les fonctions d’analyse, de stockage et de collecte sur plusieurs systèmes. Elle offre une meilleure capacité de traitement et permet d’adapter la plateforme aux environnements réseau plus complexes.

L’administration de cette infrastructure se fait via une interface dédiée permettant de configurer les différents composants.